если служащий открыл файл в домашнем каталоге другого служащего какой тип атаки он выполнил

Если служащий открыл файл в домашнем каталоге другого служащего какой тип атаки он выполнил

Существуют четыре основных категории атак:

◾атаки доступа;

◾атаки модификации;

◾атаки на отказ в обслуживании;

◾атаки на отказ от обязательств.

Имеется огромное множество способов выполнения атак: при помощи специально разработанных средств, через уязвимые места компьютерных систем. При социальном инжиниринге для получения несанкционированного доступа к системе не используются технические средства. Злоумышленник получает информацию через обычный телефонный звонок или проникает внутрь организации под видом ее служащего. Атаки такого рода наиболее разрушительны.

В основном атаки, нацеленные на захват информации, хранимой в электронном виде, имеют одну интересную особенность: информация не похищается, а копируется. Она остается у исходного владельца, но при этом ее получает и злоумышленник. Таким образом, владелец информации несет убытки, а обнаружить момент, когда это произошло, очень трудно.

Когда злоумышленник слушает разговор, участником которого он не является, это называется подслушиванием (eavesdropping). Для подслушивания злоумышленник должен находиться поблизости от информации, хотя иногда достаточно использовать специальные электронные устройства.

Используемые в последнее время беспроводные сети увеличили вероятность выполнения успешного прослушивания. Теперь злоумышленнику не нужно находиться внутри системы или физически подключать подслушивающее устройство к сети. Вместо этого во время сеанса связи он располагается в зоне действия беспроводных систем, например находясь на стоянке автомобилей или вблизи здания.

Выполнение атаки доступа на электронные документы

Информация в электронном виде как правило хранится:

◾на рабочих станциях;

◾на серверах;

◾в портативных компьютерах;

◾на внешних носителях;

◾на резервных магнитных лентах.

Злоумышленник может украсть носитель данных (дискету, компакт-диск, резервную магнитную ленту или портативный компьютер). Иногда это сделать легче, чем получить доступ к файлам, хранящимся в компьютерах.

Если злоумышленник имеет легальный доступ к системе, он будет анализировать файлы, просто открывая один за другим. При должном уровне контроля над разрешениями доступ для нелегального пользователя будет закрыт, а попытки доступа зарегистрированы в соответствующихь журналах.

Правильно настроенные разрешения предотвратят случайную утечку информации. Однако серьезный взломщик постарается обойти систему контроля и получить доступ к нужной информации. Существует большое количество уязвимых мест, которые помогут ему в этом.

Как уже говорилось выше, появление беспроводной технологии позволяет взломщикам перехватывать трафик без физического доступа к системе. Беспроводные сигналы считываются на довольно большом расстоянии от их источника.

Подслушивание выполняется и в глобальных компьютерных сетях типа Интернет, но такой тип перехвата требует наличия соответствующей аппаратуры и специальных знаний. В этом случае наиболее удачным местом для размещения специального оборудования, может стать этажный шкаф оборудования провайдера.

Перехват возможен даже в системах оптико-волоконной связи (в которой отсутствует электомагнитное излучение) с помощью специализированного оборудования.

Одним из видов атаки модификации является замена существующей информации, например, изменение заработной платы служащего. Атака замены направлена как против секретной, так и общедоступной информации.

Атака удаления означает перемещение существующих данных, например, аннулирование записи об операции из балансового отчета банка, в результате чего снятые со счета денежные средства остаются на нем.

Выполнение атаки модификации

Как и атаки доступа, атаки модификации выполняются по отношению к информации, хранящейся в виде бумажных документов или в электронном виде на компьютере

Документы сложно изменить так, чтобы этого никто не заметил: при наличии подписи (например, в контракте) нужно позаботиться о ее подделке, скрепленный документ необходимо аккуратно собрать заново.

При наличии копий документа их тоже нужно переделать, как и исходный. А поскольку практически невозможно найти все копии, подделку заметить очень легко.

Информация, хранящаяся в электронном виде

Изменение файлов базы данных или списка транзакций должно выполняться очень осторожно. Транзакции нумеруются последовательно, и удаление или добавление неправильных операционных номеров будет замечено. В этих случаях необходимо основательно поработать во всей системе, чтобы воспрепятствовать обнаружению.

Выполнение атаки на отказ в обслуживании

Отказ в доступе к информации

В результате DoS-атаки, направленной против информации, последняя становится непригодной для использования. Информация уничтожается, искажается или переносится в недоступное место.

Отказ в доступе к приложениям

Другой тип DoS-атак направлен на приложения, обрабатывающие или отображающие информацию, или на компьютерную систему, в которой эти приложения выполняются. В случае успеха подобной атаки решение задач, выполняемых с помощью такого приложения, становится невозможным.

Отказ в доступе к системе

Общий тип DoS-атак ставит своей целью вывод из строя компьютерной системы, в результате чего сама система, установленные на ней приложения и вся сохраненная информация становится недоступной.

Отказ в доступе к средствам связи

Атаки на отказ в доступе к средствам связи выполняются уже много лет. В качестве примера можно привести разрыв сетевого провода, глушение радиопередач или лавинную рассылку сообщений, создающую непомерный трафик. Целью атаки является коммуникационная среда. Целостность компьютерной системы и информации не нарушается, однако отсутствие средств связи лишает доступа к этим ресурсам.

Как выполняются атаки на отказ в обслуживании

DoS-атаки обычно направлены против компьютерных систем и сетей.

Существует много способов выполнения DoS-атак, способных повредить информацию, хранящуюся в электронном виде. Ее можно удалить, а для закрепления успеха злоумышленник удалит и все резервные копии этой информации. Он может привести файл в негодность, зашифровав его и затем уничтожив ключ шифрования. Доступ к информации будет потерян, если не существует резервной копии файла.

Существуют атаки DoS, нацеленные непосредственно на компьютерную систему. Они реализуются через эксплоиты, использующие уязвимые места операционных систем или межсетевых протоколов.

Злоумышленникам хорошо известны и «бреши» в приложениях. С их помощью атакующий посылает в приложение определенный набор команд, который оно не в состоянии правильно обработать, в результате чего приложение выходит из строя. Перезагрузка восстанавливает его работоспособность, но на время перезагрузки работать с приложением становится невозможно.

DoS-атаки, направленные на средства связи, выполняют отправку на сайт непомерно большого трафика. Этот трафик буквально переполняет коммуникационную инфраструктуру, лишая доступа к сети легальных пользователей.

Атака на отказ от обязательств

Эта атака направлена против возможности идентификации информации, другими словами, это попытка дать неверную информацию о реальном событии или транзакции.

DoS-атаки против интернета

Целью DoS-атак обычно является отдельная компьютерная система или линия связи, но иногда они направлены против всего интернета! Так в 2002 г. произошла атака на серверы корневых имен интернета. Они были буквально «завалены» запросами на разрешение имен. Запросов было так много, что некоторые компьютеры вышли из строя. Но атака не имела полного успеха, так как многие серверы не потеряли работоспособность, и интернет продолжал функционировать. Если бы удалось вывести из строя все серверы, то интернет стал бы недоступным по большинству разрешенных имен.

Отрицание события

Выполнение атаки на отказ от обязательств

Атаки на отказ от обязательств выполняются гораздо успешнее, если информация представлена в электронном виде. Ведь электронный документ может создать и отправить кто угодно. В поле «от» («from») адреса электронной почты легко изменить имя отправителя, подлинность которого не проверяется службой электронной почты.

Это справедливо и для информации, передаваемой компьютерными системами. Система может назначить себе любой IP-адрес и замаскироваться под другую систему.

Наконец, при выработке стратегии не ограничивайтесь компьютерами и сетями. Подумайте о том, как злоумышленник может использовать физические средства для получения информации или для ее уничтожения.

Если служащий открыл файл в домашнем каталоге другого служащего какой тип атаки он выполнил

Название работы: Категории атак на информацию

Предметная область: Информатика, кибернетика и программирование

Описание: Существуют четыре основных категории атак: атаки доступа; атаки модификации; атаки на отказ в обслуживании; атаки на отказ от обязательств. Атаки такого рода наиболее разрушительны. Атаки нацеленные на захват информации хранящейся в электронном виде имеют одну интересную особенность: информация не похищается а копируется. Определение атаки доступа Атака доступа это попытка получения злоумышленником информации для просмотра которой у него нет разрешений.

Дата добавления: 2013-08-02

Размер файла: 317.5 KB

Работу скачали: 42 чел.

Категории атак на информацию

Существуют четыре основных категории атак:

атаки на отказ в обслуживании;

атаки на отказ от обязательств.

Давайте подробно рассмотрим каждую категорию. Существует множество способов выполнения атак: при помощи специально разработанных средств, методов социального инжиниринга, через уязвимые места компьютерных систем. При социальном инжиниринге для получения несанкционированного доступа к системе не используются технические средства. Злоумышленник получает информацию через обычный телефонный звонок или проникает внутрь организации под видом ее служащего. Атаки такого рода наиболее разрушительны.

Атаки, нацеленные на захват информации, хранящейся в электронном виде, имеют одну интересную особенность: информация не похищается, а копируется. Она остается у исходного владельца, но при этом ее получает и злоумышленник. Таким образом, владелец информации несет убытки, а обнаружить момент, когда это произошло, очень трудно.

Определение атаки доступа

Рис. 2.1. Атака доступа возможна везде, где существуют информация и средства для ее передачи

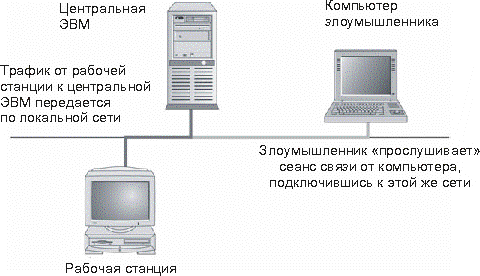

Когда кто-то слушает разговор, участником которого он не является, это называется подслушиванием (eavesdropping). Для получения несанкционированного доступа к информации злоумышленник должен находиться поблизости от нее. Очень часто при этом он использует электронные устройства (рис. 2.2).

Внедрение беспроводных сетей увеличило вероятность успешного прослушивания. Теперь злоумышленнику не нужно находиться внутри системы или физически подключать подслушивающее устройство к сети. Вместо этого во время сеанса связи он располагается на стоянке для автомобилей или вблизи здания.

Появление беспроводных сетей создало многочисленные проблемы безопасности, открыв несанкционированный доступ злоумышленников к внутренним сетям. Эти проблемы будут подробно рассмотрены далее.

Рис. 2.2. Подслушивание

Как выполняются атаки доступа

Атаки доступа принимают различные формы в зависимости от способа хранения информации: в виде бумажных документов или в электронном виде на компьютере.

Если необходимая злоумышленнику информация хранится в виде бумажных документов, ему потребуется доступ к этим документам. Они, возможно, отыщутся в следующих местах:

в ящиках столов или на столах;

в факсе или принтере;

Следовательно, злоумышленнику необходимо физически проникнуть во все эти места. Если он является служащим данной организации, то сможет попасть в помещения с картотекой. Письменные столы он найдет в незапертых офисах. Факсы и принтеры обычно располагаются в общедоступных местах, и люди имеют привычку оставлять там распечатанные документы. Даже если все офисы закрыты, можно покопаться в мусорных корзинках, выставленных в холл для очистки. А вот архивы станут для взломщика проблемой, особенно если они принадлежат разработчикам и расположены в охраняемом месте.

Замки на дверях, возможно, и остановят кого-то, но всегда отыщутся помещения, оставленные открытыми на время обеда. Замки на ящиках картотеки и в столах относительно просты, их можно легко открыть отмычкой, особенно если знать, как это делается.

Информация в электронном виде

Информация в электронном виде хранится:

на рабочих станциях;

в портативных компьютерах;

на резервных магнитных лентах.

Злоумышленник может просто украсть носитель данных (дискету, компакт-диск, резервную магнитную ленту или портативный компьютер). Иногда это сделать легче, чем получить доступ к файлам, хранящимся в компьютерах.

Если злоумышленник имеет легальный доступ к системе, он будет анализировать файлы, просто открывая один за другим. При должном уровне контроля над разрешениями доступ для нелегального пользователя будет закрыт, а попытки доступа зарегистрированы в журналах.

Правильно настроенные разрешения предотвратят случайную утечку информации. Однако серьезный взломщик постарается обойти систему контроля и получить доступ к нужной информации. Существует большое количество уязвимых мест, которые помогут ему в этом.

Как уже говорилось выше, появление беспроводной технологии позволяет взломщикам перехватывать трафик без физического доступа к системе. Беспроводные сигналы считываются на довольно большом расстоянии от их источника:

на других этажах здания;

на автомобильной стоянке;

на улице рядом со зданием.

Подслушивание выполняется и в глобальных компьютерных сетях типа выделенных линий и телефонных соединений. Однако такой тип перехвата требует наличия соответствующей аппаратуры и специальных знаний. В этом случае наиболее удачным местом для размещения подслушивающего устройства является шкаф с электропроводкой.

Перехват возможен даже в системах оптико-волоконной связи с помощью специализированного оборудования, обычно выполняется квалифицированным взломщиком.

Вопрос. Что вы можете рассказать о так называемом «вочокинге» (от англ. warchalking)?

Ответ. Этот термин означает нанесение мелом специальных знаков на тротуарах около зданий офисов. Такие отметки сигнализируют взломщикам о наличии поблизости беспроводных сетей.

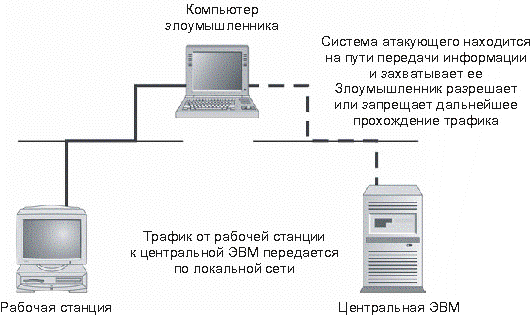

Перехват возможен и во время действительного сеанса связи. Такой тип атаки лучше всего подходит для захвата интерактивного трафика типа telnet. В этом случае взломщик должен находиться в том же сегменте сети, где расположены клиент и сервер. Злоумышленник ждет, когда легальный пользователь откроет сессию на сервере, а затем с помощью специализированного программного обеспечения занимает сессию уже в процессе работы. Взломщик получает на сервере те же привилегии, что и пользователь.

Рис. 2.4. При перехвате используется неправильная информация о разрешении имени

Перехват более опасен, чем прослушивание, он означает направленную атаку против человека или организации.

Определение атаки модификации

Одним из видов атаки модификации является замена существующей информации, например, изменение заработной платы служащего. Атака замены направлена как против секретной, так и общедоступной информации.

Атака удаления означает перемещение существующих данных, например, аннулирование записи об операции из балансового отчета банка, в результате чего снятые со счета денежные средства остаются на нем.

Как выполняются атаки модификации

Как и атаки доступа, атаки модификации выполняются по отношению к информации, хранящейся в виде бумажных документов или в электронном виде на компьютере

Документы сложно изменить так, чтобы этого никто не заметил: при наличии подписи (например, в контракте) нужно позаботиться о ее подделке, скрепленный документ необходимо аккуратно собрать заново.

При наличии копий документа их тоже нужно переделать, как и исходный. А поскольку практически невозможно найти все копии, подделку заметить очень легко.

Информация, хранящаяся в электронном виде

Модифицировать информацию, хранящуюся в электронном виде, значительно легче. Учитывая, что взломщик имеет доступ к системе, такая операция оставляет после себя минимум улик. При отсутствии санкционированного доступа к файлам атакующий сначала должен обеспечить себе вход в систему или удалить разрешения файла. Атаки такого рода используют уязвимые места систем, например, «бреши» в безопасности сервера, позволяющие заменить домашнюю страницу.

Изменение файлов базы данных или списка транзакций должно выполняться очень осторожно. Транзакции нумеруются последовательно, и удаление или добавление неправильных операционных номеров будет замечено. В этих случаях необходимо основательно поработать во всей системе, чтобы воспрепятствовать обнаружению.

Вопросы для самопроверки

Верно ли, что легче выполнить перехват, чем прослушивание?

Попытка вставить запись в бухгалтерскую книгу называется атакой ___________.

Определение атак на отказ в обслуживании

Отказ в доступе к информации

В результате DoS-атаки, направленной против информации, последняя становится непригодной для использования. Информация уничтожается, искажается или переносится в недоступное место.

Отказ в доступе к приложениям

Другой тип DoS-атак направлен на приложения, обрабатывающие или отображающие информацию, или на компьютерную систему, в которой эти приложения выполняются. В случае успеха подобной атаки решение задач, выполняемых с помощью такого приложения, становится невозможным.

Отказ в доступе к системе

Общий тип DoS-атак ставит своей целью вывод из строя компьютерной системы, в результате чего сама система, установленные на ней приложения и вся сохраненная информация становится недоступной.

Отказ в доступе к средствам связи

Атаки на отказ в доступе к средствам связи выполняются уже много лет. В качестве примера можно привести разрыв сетевого провода, глушение радиопередач или лавинную рассылку сообщений, создающую непомерный трафик. Целью атаки является коммуникационная среда. Целостность компьютерной системы и информации не нарушается, однако отсутствие средств связи лишает доступа к этим ресурсам.

Как выполняются атаки на отказ в обслуживании

DoS-атаки обычно направлены против компьютерных систем и сетей, но иногда их целью являются документы на бумажных носителях.

Информация на бумажных носителях является объектом для физических атак DoS. Документы нужно украсть или уничтожить, чтобы сделать непригодными для использования. Физические атаки DoS выполняются преднамеренно или происходят случайно. Злоумышленник может просто уничтожить документы, и если их копии не сохранились, то считайте информацию пропавшей. С этой же целью он может организовать поджог здания. К таким же результатам приводят и случайности: ведь пожар может возникнуть из-за повреждения проводки, а уничтожить документ служащий может по ошибке.

Информация, хранящаяся в электронном виде

Существует много способов выполнения DoS-атак, способных повредить информацию, хранящуюся в электронном виде. Ее можно удалить, а для закрепления успеха злоумышленник удалит и все резервные копии этой информации. Он может привести файл в негодность, зашифровав его и затем уничтожив ключ шифрования. Доступ к информации будет потерян, если не существует резервной копии файла.

Существуют атаки DoS, нацеленные непосредственно на компьютерную систему. Они реализуются через эксплоиты, использующие уязвимые места операционных систем или межсетевых протоколов (см. в лекции 3).

Злоумышленникам хорошо известны и «бреши» в приложениях. С их помощью атакующий посылает в приложение определенный набор команд, который оно не в состоянии правильно обработать, в результате чего приложение выходит из строя. Перезагрузка восстанавливает его работоспособность, но на время перезагрузки работать с приложением становится невозможно.

DoS-атаки, направленные на средства связи, выполняют отправку на сайт непомерно большого трафика. Этот трафик буквально переполняет коммуникационную инфраструктуру, лишая доступа к сети легальных пользователей.

Определение атаки на отказ от обязательств

Эта атака направлена против возможности идентификации информации, другими словами, это попытка дать неверную информацию о реальном событии или транзакции.

DoS-атаки против интернета

Целью DoS-атак обычно является отдельная компьютерная система или линия связи, но иногда они направлены против всего интернета! В 2002 г. произошла атака на серверы корневых имен интернета. Они были буквально «завалены» запросами на разрешение имен. Запросов было так много, что некоторые компьютеры вышли из строя. Но атака не имела полного успеха, так как многие серверы не потеряли работоспособность, и интернет продолжал функционировать. Если бы удалось вывести из строя все серверы, то интернет стал бы недоступным по большинству разрешенных имен.

Как выполняются атаки на отказ от обязательств

Атаки выполняются по отношению к информации, хранящейся в виде бумажных документов или в электронном виде. Сложность реализации атаки зависит от мер предосторожности, принятых в организации.

Злоумышленник выдает себя за другого человека, используя чужие документы. Это легче делать, если документ напечатан, а не написан от руки.

Злоумышленник отрицает факт свершения сделки. Если на контракте или квитанции кредитной карты имеется подпись, он заявит, что это не его подпись. Естественно, планируя такую атаку, он постарается, чтобы подпись выглядела неправдоподобно.

Информация в электронном виде

Атаки на отказ от обязательств выполняются гораздо успешнее, если информация представлена в электронном виде. Ведь электронный документ может создать и отправить кто угодно. В поле «от» («from») адреса электронной почты легко изменить имя отправителя, подлинность которого не проверяется службой электронной почты.

Это справедливо и для информации, передаваемой компьютерными системами. Система может назначить себе любой IP-адрес и замаскироваться под другую систему.

Мы привели упрощенный пример. Система сможет назначить IP-адрес другой системы, если находится в том же самом сегменте сети. В интернете сделать подобную замену очень сложно, так как это не позволит установить подключение.

В электронной среде гораздо легче отрицать факт свершения какого-либо события, ведь на цифровых документах и квитанциях кредитной карты нет рукописной подписи.

В электронной среде легче отказаться от выполнения операции с кредитной картой, ведь на ней нет подписи, совпадающей с подписью ее владельца. Некоторые доказательства можно поискать, если товары отправлены по адресу владельца кредитной карты. А если их отправили в другое место? Как доказать, что владелец кредитной карты и есть тот человек, который купил товар?

Проект 2 Проверьте наличие уязвимых мест

Этот проект позволит выявить возможные пути атаки вашей информации или компьютерной системы. Такая атака будет использовать нечто хорошо вам знакомое: ваш дом или сферу вашего бизнеса.

Проанализируйте информацию, относящуюся к вашему бизнесу и дому. Выявите самую важную.

Определите место хранения этой информации

Определите типы атак, наиболее разрушительных для вас. Продумайте вероятность атаки доступа, атаки модификации, атаки на отказ в обслуживании.

Продумайте способы обнаружения таких атак.

Выберите тот тип атаки, которая, по вашему мнению, является наиболее разрушительной, и разработайте стратегию атаки.

Наконец, при выработке стратегии не ограничивайтесь компьютерами и сетями. Подумайте о том, как злоумышленник может использовать физические средства для получения информации или для ее уничтожения.

Назовите основные категории атак.

Какой тип доступа требуется для выполнения атак доступа к документам?

Почему атаки перехвата выполнить труднее, чем прослушивание?

Почему трудно выполнить атаки модификации документов, хранящихся в виде распечаток?

Для какого типа атак эффективным инструментом является разрыв кабеля?

Против каких свойств информации направлена атака на отказ от обязательств?

Если служащий открыл файл в домашнем каталоге другого служащего, какой тип атаки он выполнил?

Всегда ли атака модификации включает в себя атаку доступа?

Примером атаки какого рода является подслушивание служащим конфиденциальной информации из офиса босса?

К какому типу атак особенно уязвимы беспроводные сети?

Примером атаки какого рода является изменение заголовка электронной почты?

Что является целью атак на отказ в обслуживании?

Какие задачи решает злоумышленник при выполнении атаки на отказ в обслуживании?

Что является первым шагом при выполнении атаки модификации электронной информации?