на каком порту работает ping

Table of Contents:

Если вы привыкли работать с различными компьютерными системами для отправки данных через Интернет, вы можете привыкнуть думать с точки зрения интернет-портов. По сути, это номера, присваиваемые различным типам данных, отправляемых через Интернет, от данных World Wide Web до передачи файлов Windows различным системам электронной почты. Одной из распространенных интернет-служб, которые вообще не используют порты, является служба ping, которая используется для проверки правильности работы компьютеров и соединений.

кредит: AJ_Watt / E + / GettyImages

Какой порт использует Ping?

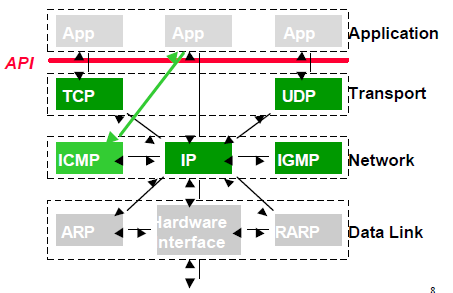

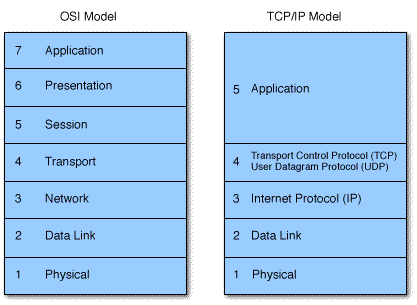

Когда вы отправляете сообщения через Интернет, они обычно маршрутизируются с использованием так называемого интернет-протокола (IP). Это стандартный способ для компьютеров общаться друг с другом, чтобы передавать сообщения от машины к машине, чтобы узнать, куда они направляются. Вероятно, наиболее известным аспектом IP-адреса является IP-адрес, числовой адрес, аналогичный номеру телефона, который используется для маршрутизации интернет-сообщений на конкретный компьютер.

Большая часть интернет-трафика, включая электронную почту и данные World Wide Web, использует второй протокол поверх IP, называемый протоколом управления передачей (TCP). Эта комбинация называется TCP / IP и позволяет двум компьютерам устанавливать соединение и проверять получение данных. Некоторые приложения, которые полагаются на быструю отправку данных, такие как некоторые приложения потоковой передачи видео и аудио, используют альтернативный, более простой протокол, называемый протоколом дейтаграмм пользователя (UDP) поверх IP.

Как TCP, так и UDP используют так называемые номера портов, чтобы указать, как сообщения должны направляться в разные программы, работающие на одном компьютере. По сути, каждой программе и задаче назначается собственный номер порта, причем определенные порты обычно используются для определенных служб. Например, веб-серверы обычно получают запросы через порт 80, а серверы электронной почты, использующие простой протокол передачи почты, прослушивают порт 25 для входящих сообщений.

Некоторые люди могут использовать фразу «ping a port», неофициально означающую открыть TCP-соединение с этим портом и посмотреть, получен ли ответ, но практически нет ping-порта.

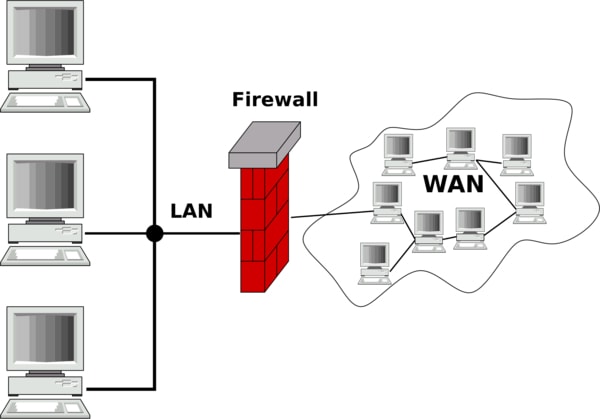

Пинг и Брандмауэры

Как правило, при настройке аппаратного или программного обеспечения брандмауэра для разрешения или запрета определенных типов интернет-трафика вы указываете номер порта, используемый данным приложением. С ping это невозможно, так как нет номера порта ping для указания.

Однако многие брандмауэры имеют отдельный раздел параметров конфигурации, где вы можете разрешить или запретить трафик ICMP. Проверьте документацию вашего брандмауэра, если вам нужно узнать, как разрешить или запретить пинг.

Как определить, какой провод динамика является положительным

Как найти какой порт я использую

Как сделать Gmail или Yahoo стандартным обработчиком почтовых ссылок в Firefox?

Если вы не пользователь Microsoft Outlook, нет ничего более раздражающего, чем его всплывающее окно по умолчанию всякий раз, когда вы нажимаете на адрес электронной почты в Firefox. Вот как изменить почтовый клиент по умолчанию.

Как Проверить Открыт ли Порт средствами Windows (Ноябрь 2021).

Для чего нужна и как работает команда ping?

Вы когда-нибудь испытывали такое серьезное интернет-отставание, что хотели выбросить свой компьютер через близлежащее окно? Прежде чем вы это сделаете, мы здесь, чтобы помочь вам разобраться в ситуации, чтобы вы могли ее идентифицировать и исправить.

Когда возникает такая ситуация, рекомендуется сначала провести пинг-тест.

В этой статье мы научим вас, что такое ping, как запустить тест ping и для чего используется ping. Вы узнаете такие вещи, как разница между TCP и UDP, какие порты используются для тестов ping и что такое уровень ping osi.

Если вы не знаете, что такое ping-тест, то в этом руководстве будут разъяснены основы универсального сетевого утилиты. Изучив основы пинга, вы больше не будете связываться с другими бессмысленными решениями и откладываете создание еще одной учетной записи в Instagram для преследователей в Instagram.

Что такое команда Ping?

Чтобы успешно ответить на вопрос «как работает пинг?», Нужно знать, что такое пинг. Короче говоря, команда ping — это сетевой инструмент, используемый для определения доступности определенного IP-адреса или хоста.

Как только это станет известно, вы можете использовать результаты, чтобы сделать дальнейшие выводы.

Поэтому пинг обычно является первой линией защиты при устранении неполадок с интернет-соединениями. Он не только проверяет подключение, но также измеряет время и поддерживает учет всех пакетов ICMP.

Очень важно верно? Вы держите пари, и хорошая новость заключается в том, что он распространяется на все операционные системы. Вот почему любой, кто является специалистом в области технологий, должен знать, как использовать эту базовую команду.

Как использовать команду Ping?

Неважно, работает ли ваша система под управлением Windows, MacOSX, Linux или FreeBSD, в вашем распоряжении есть команда ping. Тем не менее, этот учебник будет вращаться вокруг версии команды для Windows. Для других операционных систем рекомендуется обратиться к MAN PAGE вашей операционной системы (Страница руководства), чтобы узнать синтаксис команды ping.

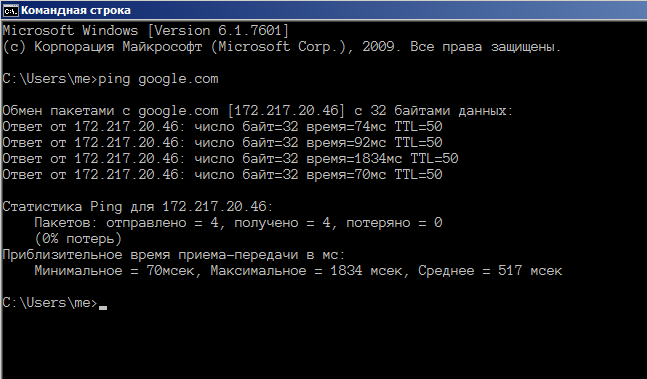

Первое, что вы хотите сделать, это открыть команду вашей системы, перейдя в «Start Menu» и войдя в вашу папку «Accessories». Здесь вы найдете ярлык командной строки — щелкните по нему. Когда консоль станет видимой, вам нужно будет ввести параметры в следующем формате:

Все эти параметры соотносятся с полезными параметрами команды. Тем не менее, мы сосредоточимся только на основных параметрах команды ниже.

Как я могу провести тест Ping?

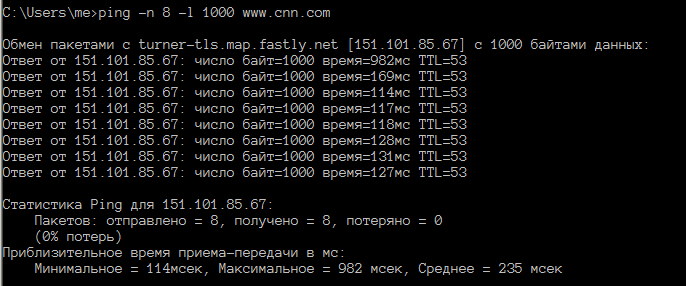

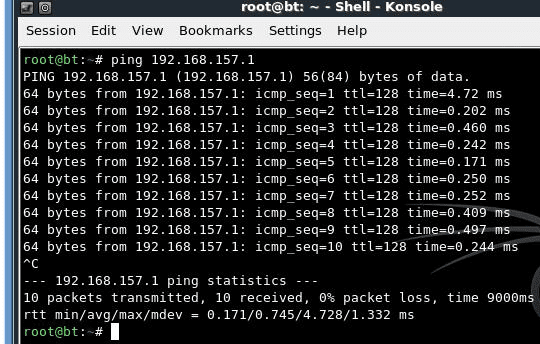

В примере мы видим, что мы пропингуем IP 151.101.85.67 (IP-адрес CNN) с 1000 байтов. Время, необходимое для ответа пакета, отображается в миллисекундах.

Первый отправленный нами пакет занял примерно 106 миллисекунд. Второе заняло 105 миллисекунд. Третье заняло 116 миллисекунд и так далее.

Следующий элемент в списке результатов — это время жизни или TTL. TTL сообщает получателю, как долго хранить или использовать пакет или любые другие соответствующие данные, прежде чем его нужно будет отбросить или срок его действия истечет. Таким образом, в приведенном выше примере наш TTL составляет 53 секунды. Таким образом, любой пакет, отправленный из нашей сети, имеет около 53 секунд, прежде чем он истекает или исчезает в забвении.

Как я могу прочитать статистику Ping?

По результатам вашего пинга у вас есть статистика пинга. Эти цифры говорят сами за себя. Количество отправленных пакетов отображается вместе с полученным номером, а также потерянными номерами.

В примере потеря составляет 0 процентов. Это означает, что с cnn.com нет проблем с сетевым подключением. Поэтому должно быть нормально подключиться к сайту.

Какой порт использует Ping?

Помните, что тест ping использует ICMP, поэтому реальные порты не используются. ICMP в основном скрывает или сидит поверх IP-адреса. Поэтому это не протокол четвертого уровня.

Это означает, что вам не нужно беспокоиться о назначении портов для теста ping. Это делает тест простым, быстрым и эффективным. Другими словами — менее случайный.

Как может провалиться тест Ping?

Есть несколько причин, по которым тест ping не удался. Например, если вы пингуете определенный IP-адрес в своей локальной сети и вводите неправильный IP-адрес для хост-компьютера, попытка не удастся, потому что не к чему подключиться.

Однако проблема может заключаться в том, что сеть не настроена должным образом. Неправильный IP-адрес может быть результатом неправильной маски подсети.

Маски подсети определяют допустимый диапазон IP-адресов для сети. При проведении локального пинг-теста обе машины должны иметь IP-адреса, входящие в диапазон подсети.

Во-вторых, может быть программное обеспечение брандмауэра, блокирующее запросы ping. В этой ситуации вам придется отключить брандмауэр. Однако при отключении такого программного обеспечения обращайтесь к руководству сетевого или системного администратора.

Неправильное внедрение любой системы сетевой безопасности в значительной степени угрожает информационной безопасности и подвергает вашу компанию риску.

Наконец, сбой может произойти из-за аппаратного сбоя, такого как неисправный адаптер Ethernet, кабель, маршрутизатор, концентратор и т.д.

Как устранить неполадки с помощью команды Ping?

Итак, теперь, когда вы знаете, как правильно выполнить тест ping, вы можете предпринять необходимые действия для устранения неполадок в сети. Теперь вы сможете использовать свои недавно приобретенные навыки пинга, чтобы проверить ваше соединение с известным сайтом, таким как Google, Amazon или CNN. Оттуда вы можете сделать лучший вывод в зависимости от того, где проблема лежит.

Если вы не можете подключиться ни к одному из этих сайтов, возможно, это внутренняя проблема. Оттуда вы хотите пропинговать вашу локальную сеть или даже проверить кабели. Было бы стыдно узнать, что именно ваша кошка отключила кабель Ethernet. Может быть, это был несчастный случай? Или… может кошки восстают? Не имеет значения, хотя. Они никогда не победят.

Так или иначе, ваше первое желание должно быть пинг.

Скрытый канал поверх ICMP

Скрытый канал поверх ICMP (ICMP-туннель) устанавливает скрытое соединение между двумя компьютерами с помощью пакетов эхо-запроса и эхо-ответа протокола ICMP. Данная техника позволяет, например, полностью туннелировать TCP-трафик через эхо-запросы и ответы (ping).

Введение и обзор

Скрытый канал поверх ICMP (ICMP-туннель) устанавливает скрытое соединение между двумя компьютерами с помощью пакетов эхо-запроса и эхо-ответа протокола ICMP. Данная техника позволяет, например, полностью туннелировать TCP-трафик через эхо-запросы и ответы (ping). Технически туннелирование через скрытый канал ICMP происходит посредством внедрения любых нужных данных в эхо-пакет и его пересылки на удаленный компьютер. Удаленный компьютер отвечает подобным образом, внедряя ответ в другой ICMP-пакет и отсылая этот пакет назад.

Некоторые ключевые моменты, касающиеся ICMP

В ICMP нет портов

Мы не можем пинговать порты. Когда кто-нибудь говорит о “пинге порта”, он на самом деле говорит об использовании протокола четвертого уровня (вроде TCP или UDP), чтобы выяснить, открыт ли порт. Если кто-либо пингует порт 80, это обычно значит, что он посылает на данную систему SYN-пакет по протоколу TCP. Настоящий ping работает через протокол ICMP, который не использует порты вовсе.

ICMP работает на третьем уровне.

Хотя ICMP находится “над” IP в стеке протоколов, он не является протоколом 4 уровня (считается еще одним протоколом третьего уровня).

На сетевом уровне пакеты маршрутизируются на основании уникального сетевого адреса. Маршрутизатор работает как отделение почты, и сетевой уровень штампует письма (данные) для передачи в определенном направлении. На сетевом уровне работают следующие протоколы: IP, ICMP, ARP, RIP, OSI, IPX и OSPF, а также следующие устройства: маршрутизатор, мост-маршрутизатор, коммутаторы Frame Relay и ATM.

Некоторые ключевые моменты, касающиеся файрволов

Файрволы работают на разных уровнях, чтобы иметь возможность применять различные критерии для ограничения трафика. Самый низкий уровень работы файрвола – третий. В модели OSI он называется сетевым. В стеке TCP/IP это уровень протокола межсетевого взаимодействия (Internet Protocol). Данный уровень занимается маршрутизированием пакетов к месту их назначения. На третьем уровне файрвол может определить, пришел ли пакет из надежного источника, но не может сказать, что он содержит и с какими другими пакетами связан. Файрволы, которые оперируют на транспортном уровне, знают о пакете немного больше и могут разрешить или запретить доступ на основе более сложных критериев. На прикладном уровне файрволы владеют большим количеством информации о том, что происходит, и могут быть очень избирательны в предоставлении доступа.

Могло показаться, что файрволы, функционирующие на более высоких уровнях стека протоколов, должны быть лучше во всем. Это не обязательно так. Чем ниже в стеке перехватывается пакет, тем большую безопасность обеспечивает файрвол. Если атакующий не может пройти третий уровень, он не сможет захватить контроль над операционной системой.

Использование скрытого ICMP-канала

ICMP-туннелирование можно использовать для обхода правил файрвола путем обфускации основного трафика. В зависимости от реализации ПО для ICMP-туннелирования этот тип соединения можно отнести и к категории зашифрованных соединений между двумя компьютерами. Без глубокого исследования пакетов или просмотра системных журналов сетевые администраторы не смогут обнаружить этот тип трафика в своей сети.

Внутри ICMP-пакета

Чтобы увидеть содержимое ICMP-пакета, мы будем посылать запросы на удаленный хост и прослушивать сетевой трафик.

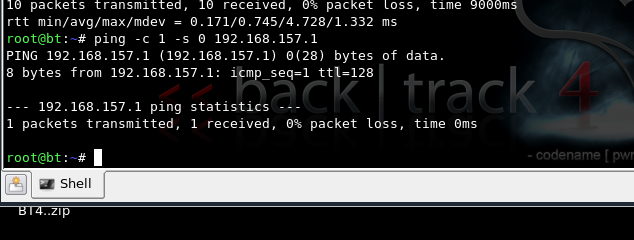

Давайте взглянем на обычный ping.

Здесь мы посылаем обычные эхо-запросы протокола ICMP на удаленный хост 192.168.157.1.

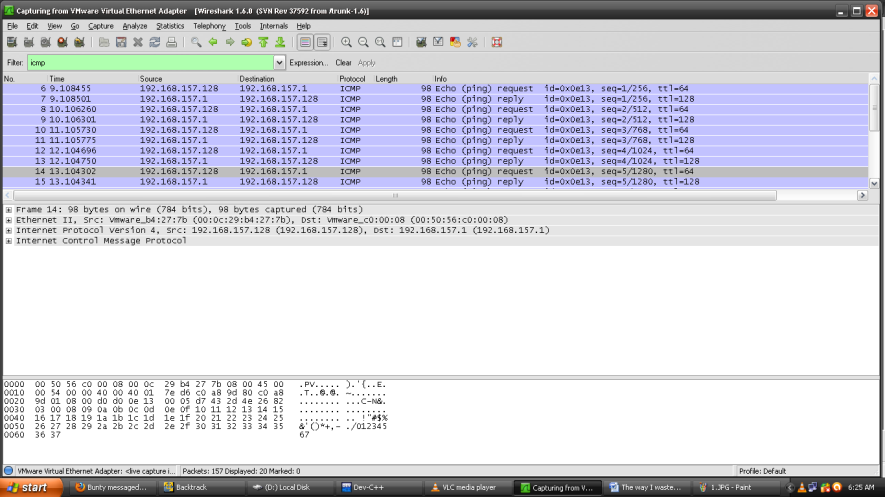

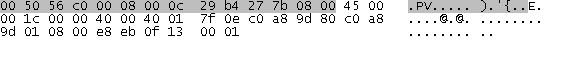

Захватив трафик с помощью Wireshark, мы увидим следующее:

Поскольку мы использовали стандартную утилиту ping без опций, мы послали несколько последовательных ICMP-запросов к хосту. Это несколько затруднит нам анализ трафика. Поэтому давайте пошлем одиночный ICMP-пакет без нагрузки.

Для этой цели можно использовать следующую команду.

Теперь анализировать трафик будет проще.

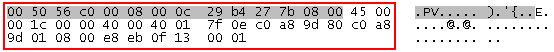

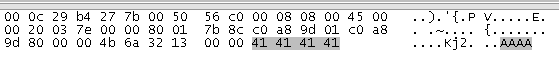

В сниффере на удаленном хосте мы можем видеть, что получено 42 байта данных.

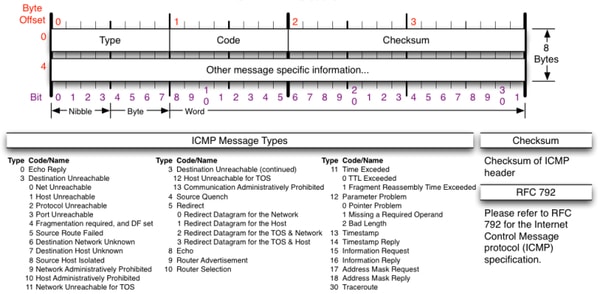

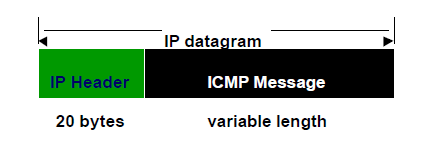

Типичная структура ICMP-пакета представлена на рисунке ниже.

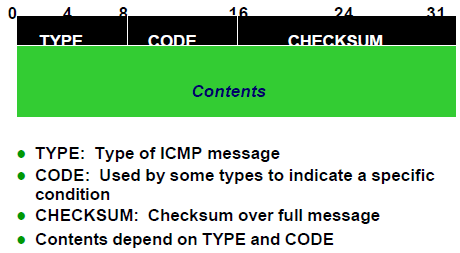

Типичная структура ICMP-заголовка:

Анализируя те 42 байта данных, мы можем заключить, что первые 14 байтов представляют собой Ethernet-заголовок.

Вы можете увидеть, что первые 12 байт Ethernet-заголовка представляют собой ничто иное, как MAC-адреса источника и назначения.

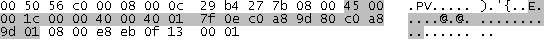

Следующие 20 байт полученной датаграммы – IP-заголовок (см. рисунок 1).

Структура IP-заголовка, представленная более подробно.

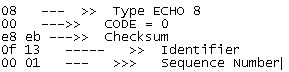

Далее следуют 8 байт ICMP-заголовка:

Структура ICMP-заголовка, представленная более подробно.

См. также рисунок 2.

Утилита ping, присутствующая в обычных Linux-системах, позволяет нам контролировать количество пакетов, их размер, но не позволяет сформировать эхо-запрос специального вида. Поскольку главной нашей целью является манипулирование данными в содержимом ICMP-пакета, использование стандартной утилиты ping – не лучший вариант.

HPING2

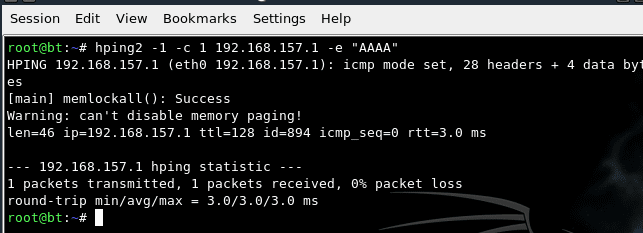

Hping – свободный генератор и анализатор пакетов для TCP/IP протоколов, распространяемый Salvatore Sanfilippo (также известным как Antirez). С помощью hping мы также можем манипулировать порцией данных одиночного ICMP-пакета. Используя hping, мы снова пошлем одиночный ICMP-пакет, но на этот раз добавим в него немного мусора.

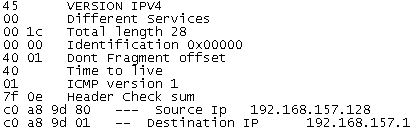

На скриншоте можно заметить, что мы добавили в пакет 4 символа “A” и послали его на адрес 192.168.157.1.

Давайте прослушаем и проанализируем трафик.

Теперь вы можете видеть, что мы захватили 46(42+4) байтов данных. На скриншоте легко различить нашу нагрузку, состоящую из подсвеченных «41». Это hex-представление символа “A”.

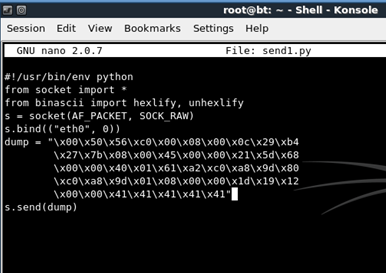

PING своими руками: жизнь коротка, поэтому я предпочитаю Питон.

В вышеприведенных примерах мы использовали для посылки ICMP эхо-запросов на любой хост стандартную утилиту ping и утилиту hping. Теперь мы используем Питон для отсылки самодельного ICMP-пакета.

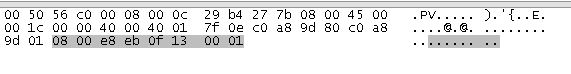

В данном случае мы формируем не только заголовок ICMP и начинку пакета, но и заголовки протоколов Ethernet и IP.

Переменная “dump” в вышеприведенном скрипте содержит всю датаграмму целиком, включая Ethernet-заголовок, IP-заголовок, ICMP-заголовок и начинку. Здесь в качестве начинки выступают четыре символа “A” (\x41\x 41\x 41\x 41).

Из сказанного выше ясно, что мы можем легко послать произвольные данные на произвольный хост путем внедрения данных в эхо-пакет. Теперь осталось запустить на удаленном хосте демон, который умеет отвечать подобным образом, внедряя ответ в другой ICMP-пакет и посылая пакет назад.

Собираем все вместе

Чтобы осуществить это, нам нужно программно реализовать следующие действия:

Я написал на Питоне простой сервер и клиент для ICMP-туннелирования, которые позволяют устанавливать скрытый канал между двумя хостами.

Данный демон скрытого канала по сути получает команды ОС из ICMP-пакетов и запускает эти команды на удаленном хосте, посылая ответные ICMP-пакеты с результатами выполнения команд. Как только демон запускается на хосте, он начинает прослушивать ICMP-пакеты. После получения команд с клиента он извлекает начинку из пакетов и запускает команду на своем хосте, посылая назад ICMP-пакет с результатом. Если вывод команды слишком длинный, демон пошлет его в нескольких пакетах.

Сниффер клиентской части получает ответные пакеты и извлекает вывод команды из начинки. После разбора он отображает вывод. Утилита Hping также может быть использована как клиент для данного демона. В этом случае начинку следует формировать по определенному шаблону так, чтобы демон смог распознать запрос. Тогда для разбора ответа следует использовать клиентский скрипт, либо Wireshark.

Видеодемонстрация данного скрытого канала:

Несколько других хорошо известных утилит для создания скрытых каналов:

LOKI – программа для туннелирования информации. В качестве носителей полезной нагрузки она использует пакеты эхо-ответа.

NCovert

Производит скрытую передачу файлов за счет сокрытия передаваемых файлов в безвредных на вид данных с помощью подделки пакетов. В некоторых случаях позволяет спрятать реальный IP-адрес пользователей.

007 Shell

007 Shell – простая клиент-серверная программа, написанная на C, для удаленного администрирования системы по сети с помощью техник, схожих с теми, что использует Loki. Команды и ответные сообщения инкапсулируются в полезную нагрузку пакетов ICMP ECHO_REPLY (пакеты эхо-ответа).

ICMPTX (IP-over-ICMP):

ICMPTX – программа, позволяющая пользователю с правами root создавать виртуальное сетевое соединение между двумя компьютерами, скрывая данные внутри ICMP-пакетов.

Способы борьбы

Попытка предотвращения скрытых каналов напоминает преследование кошки собакой. Вы можете предотвратить определенные каналы, только если осведомлены о них, можете анализировать генерируемый ими трафик и затем соответствующим образом настраивать вашу IDS (например, прописать правила Snort). Тем не менее, когда скрытые каналы генерируют разный трафик с каждым пакетом (например, с помощью bit-flipping) или используют продвинутые техники тайминга, предотвратить их становится невозможно.

Хотя единственным способом предотвращения туннелирования такого типа является полное блокирование ICMP-трафика, это неосуществимо для производственных сред из реального мира. Один из методов борьбы с данным видом атак заключается в пропускании через файрвол ICMP-пакетов лишь фиксированного размера, чтобы практически исключить данный тип поведения. IDS может считать большие ICMP-пакеты подозрительными и поднимать тревогу. Тем не менее, поскольку существуют легальные способы использования больших ICMP-пакетов, сложно определить, является ли большой ICMP-пакет вредоносным на самом деле. Например, большие ICMP-пакеты используются для проверки возможности передачи больших пакетов по сети. Отличить легальные пакеты от негальных еще сложнее, если скрытый канал шифруется. IDS должна уметь определять, зашифрован ли пакет. Различение зашифрованных от незашифрованных пакетов все еще остается открытой для иследований проблемой.

Snort предоставляет одно или два правила, которые могут помочь в обнаружении скрытых ICMP-каналов. Другая возможность – обнаруживать бит «Dont Fragment» в скрытом канале и так далее. Это простые примеры. Тем не менее, snort не предоставляет таких правил непосредственно, и кому-то нужно подстраивать их под себя. Кроме того, существуют некоторые умные скрытые каналы, которые очень сложно обнаружить (например, скрытый канал ISN или скрытый канал на основе временных задержек).

Номер порта PING?

Вчера интервьюер спросил меня, что такое номер порта для ping и какой протокол ping использует TCP / UDP.

После собеседования я выполняю поиск в Интернете и обнаруживаю разные результаты. Кто-то говорит, что ICMP использует порт 7, кто-то говорит, что он не использует номер порта, на одном сайте я нашел, что он использует IP-протокол 1 и т. Д.

Может ли кто-нибудь помочь мне с правильным объяснением?

Стандартная команда ping не использует TCP или UDP. Он использует ICMP. Чтобы быть более точным, используются ICMP типа 8 (эхо-сообщение) и типа 0 (эхо-сообщение). ICMP не имеет портов!

См. RFC792 для получения дополнительной информации.

Я хотел бы дать вам дополнительный ответ, особенно на эту часть вопроса:

. кто-то говорит, что ICMP использует порт 7

Порт 7 (как TCP, так и UDP) используется для службы «эхо».

Однако на большинстве современных компьютеров не запущена служба «эхо», поэтому выполнение «ping» с использованием UDP-порта 7 вместо ICMP не будет работать.

Как уже говорили другие, в общем случае эхо-запросы основаны на ICMP и не имеют портов. Однако существует такая вещь, как TCP Ping, где вместо обычного трехстороннего TCP-квитирования выполняются только первые 2 шага и измеряется задержка между ними. После завершения измерения отправляется RST ACK для закрытия полуоткрытого соединения. Затем процесс повторяется до тех пор, пока счетчик / продолжительность не будет достигнута или вы не завершите процесс. Используя TCP Ping (который я использую ЧАСТО для проверки открытых портов на серверах, на которых работают мои системные администраторы), вы можете указать порты назначения для проверки (чтобы убедиться, что сервер прослушивает определенный порт). Исходный порт является просто эфемерным случайным портом.

Как примечание, некоторые сетевые устройства также имеют такую возможность, например Cisco ASA, использующие некоторые из более новых версий операционной системы. Команда: ping tcp